Solamente en el ultimo mes, he recabado una serie de titulares que personalmente ponen los pelos de punta.

Solamente en el ultimo mes, he recabado una serie de titulares que personalmente ponen los pelos de punta.

BlackBerry, iPhone e iOS pierden su seguridad, espionaje con vehículos falsos de Google, rastreo con tatuajes, más de 411 millones de fotos para reconocimiento facial, teléfonos como micrófonos espía, desbloqueos imprimiendo huellas dactilares, rastreos sin autorización desde 2008, tus fotos de Facebook usadas para burlar sistemas de reconocimiento facial, drones disfrazados de pájaros, ‘mousejacking’ para lo inalámbrico, información robada mediante calor o sonidos del disco duro… Y los consoladores chivan su uso al fabricante…

ADVERTENCIA: Preparaos para destruir el concepto de privacidad al leer esta entrada…

Empezando por la “privacidad” al aire libre:

Espionaje con vehículos falsos de Google, la nueva técnica de EE.UU.

Todos conocemos los vehículos que utiliza Google para capturar imágenes a nivel de calle para su servicio StreetView, pero el día de ayer empezaron a surgir reportes de que en la ciudad de Filadelfia había un SUV sin placas y pegatinas de Google Maps que estaba recorriendo las calles, vehículo que en una de las ventanas contaba con un permiso registrado a nombre de la Ciudad de Filadelfia. En la parte superior del vehículo se observaba una especie de cámara avanzada muy distinta a los que usa Google en sus vehículos, en ese primer momento se pensó que el coche pertenecía a la Policía de Pensilvania, pero un vocero salió inmediatamente a negar el hecho. Pero hace unos momentos, un representante del Departamento de Policía de la Ciudad de Filadelfia ha confirmado que el SUV les pertenece, pero nunca autorizaron el uso de logos de Google.

Esto por supuesto ha levantado una fuerte polémica en la ciudad y el país, ya que estamos ante una posible nueva técnica de espionaje que hace uso de marcas comerciales con el objetivo de no levantar sospechas, sin embargo, ésta ha sido muy mal implementada ya que la alerta surgió el día de ayer y hasta este momento, hay muchas personas y entidades gubernamentales investigando el tema.

En Motherboard han contactado a un experto en vigilancia y seguridad pública, quien ha confirmado que la cámara que llevaba este SUV se trata de un dispositivo de reconocimiento automático de matriculas (ALPR), que basa su uso en cámaras infrarrojas capaces de detectar si una matricula es falsa, esto analizando la temperatura de la placa y las posibles diferencias entre letras y números. Se trata de una cámara ELSAG MPH-900 que puede leer varias matriculas a la vez en sólo segundos, además de que con cada lectura registra la hora, coordenadas, toma una foto de dicha matricula, así como de los alrededores del vehículo para tener contexto e información. Como vemos, un avanzado sistema de verificación y rastreo que bien pudo pasar desapercibido sin ningún problema.

Lo más preocupante de todo es ¿por qué se trataba de ocultar todo esto? Ya que al cometer el error de poner logos de Google (tan mal hechos), lo único que han provocado es que muchos se pregunten qué es lo que hay detrás de esta vigilancia ¿espionaje masivo? La Policía de Filadelfia no ha dado mayores detalles, sólo han especificado que retirarán las pegatinas e investigaran quien fue el responsable de colocarlas. Por otro lado, Google no ha hecho declaraciones al respecto, pero se espera una posible demanda por uso indebido de marca e imagen, ya que nadie quiere que lo relaciones con temas de espionaje ilegal.

Drones disfrazados de pájaros: ¿el futuro del espionaje desde el cielo?

Los drones dan pie a muchos usos futuros, y uno de ellos podría ser desde luego la monitorización y el espionaje masivo. Un dron disfrazado de pájaro se estrelló hace poco en un distrito de Mogadiscio, la capital de Somalia, y varios informes apuntan a que el dron estaba siendo operado por la NISA, la agencia de inteligencia del país.

Adam A. Omar @adancabdulle: An unusual looking drone resembling a bird that crashed in Mogadishu’s Waabari district yesterday. Cc @MahamudBille (19:04 – 12 jul 2016)

En «The Mirror» indican que hace tiempo que los Estados Unidos dispone de una base secreta de drones en Somalia. No es la primera vez que se habla de este tipo de drones disfrazados de pájaros, hace años una subcontrata del pentágono ya mostró un dron con forma de colibrí.

BlackBerry: la policía canadiense tiene la clave de cifrado GLOBAL

Durante años BlackBerry ha basado buena parte de su negocio en la seguridad de sus comunicaciones y en su plataforma de mensajería, que parecía a salvo de curiosos e infranqueable para hackers. Pues bien: la Royal Canadian Mounted Police (RCMP) ha logrado tener acceso a la clave global que permite descifrar cualquier mensaje enviado entre dispositivos BlackBerry. El enorme reportaje en exclusiva de Vice explicaba con todo lujo de detalles cómo esa clave ha hecho que básicamente todos los usuarios de estos dispositivos estén desprotegidos, y pone de manifiesto la relevancia de cifrar las comunicaciones y no ofrecer puertas traseras globales.

Lo que le ha pasado a BlackBerry es precisamente lo que podría haberle pasado a Apple. La reciente batalla legal entre el FBI y Apple con la excusa de obtener los datos del iPhone 5C del terrorista de los atentados de San Bernardino hizo que el organismo de inteligencia tratara de obligar a que Apple debilitara su fuerte postura ante el cifrado. No lo consiguieron, y a la vista de lo que ha ocurrido con BlackBerry podemos dar gracias. Según documentos técnicos de la RCMP, esta agencia de seguridad «interceptó y descifró alrededor de un millón de mensajes BlackBerry PIN a PIN», y a la vista de todos los datos que se han logrado obtener, esa clave podría haber sido cedida por BlackBerry -que es una compañía canadiense- para facilitar una investigación policial que se llevó a cabo a finales de 2011.

El gobierno canadiense ha tratado de evitar la revelación de estos datos durante dos años, pero finalmente esta información ha salido a la luz. Por lo que se sabe esa clave sigue a disposición de este cuerpo policial en sus servidores, y ahora queda por ver cómo actuará tanto la compañía como el gobierno canadiense y ese cuerpo de seguridad. También habrá que verificar si esa clave afecta también a la plataforma móvil que hace tiempo está disponible para dispositivos Android e iOS, pero lo que es evidente es que la existencia de una puerta trasera de este tipo puede hacer que efectivamente se abra una nueva y desastrosa caja de Pandora.

En 2017 los policías en EE.UU. transmitiran en directo vía internet

El gobierno de los Estados Unidos ha invertido más de 100 millones de dólares desde 2014 para equipar a cada uno de los policías con cámaras personales, una iniciativa que apareció como respuesta a las demandas por abuso policial, así que con el uso de esos dispositivos trataban de que conociéramos el punto del vista del policía, además de que servía como prueba ante una posible demanda. Pero eso es sólo el inicio, ya que estas cámaras no sólo grabarán vídeo ante posibles casos de controversia, ahora una de las compañías responsables de abastecer estos dispositivos está adelantando que para el próximo año serán capaces de transmitir en directo, como si se tratara de Periscope o Facebook Live.

Taser International, compañía que posee gran parte de los contratos en los departamentos de policía en los Estados Unidos, ha salido a declarar que tiene previsto que durante el 2017 las cámaras de los policías sean capaces de transmitir en directo vía streaming por medio de una página web, además de que todo lo que capturen se almacenará en la nube para que cualquier persona pueda consultarlo cualquier día a cualquier hora. Además de esto, Taser está adelantando que posterior a la implementación de las transmisiones en directo, lo siguiente será añadir software de reconocimiento facial a las cámaras, con lo que los agentes podrán identificar a posible sospechoso, así como personas con ordenes pendientes, todo de forma inmediata.

Todo esto podría sonar muy bien, pero Robert Vanman de WatchGuard, compañía competidora por el mercado de las cámaras de policías, trató de aterrizar todo lo mencionado por su competidor, esto al mencionar que para implementar todo lo que desea Taser se necesita una potente infraestructura que actualmente ni el operador más grande del país posee, ya que necesitarían en primer lugar banda ancha considerable para la transmisión simultánea de miles de policías, a esto le añadimos los servidores y finalmente el punto delicado de la situación: la privacidad, ya que el grabar en directo y sin autorización a ciudadanos, representaría una invasión de las garantías individuales.

Y ni hablar del reconocimiento facial, donde se necesitarían cámaras con al menos 50 megapíxeles de resolución, un sistema de procesamiento portátil que serviría para ejecutar los algoritmos de reconocimiento en tiempo real, y por último, un sistema de almacenamiento para la gran base de datos que deberá tener la cámara, que además tendrá que ser capaz de recibir actualizaciones. Por supuesto no tocamos el tema de la batería y su autonomía, porque entonces esto sonará más disparatado.

El punto de esto es que el gobierno de los Estados Unidos quiere ampliar las capacidades de sus policías, esto sin importar qué se tenga que hacer o el cómo se haga, lo cual se presta a que empresas como Taser reciban luz verde para actuar, sin importar que todo suene increíble, por lo que tendremos que esperar a 2017 para ver cómo piensan implementar estas mejoras y con qué dinero.

La policía de NY admite el rastreo NO autorizado a móviles desde 2008

En un nuevo episodio de ataque a la privacidad, que lamentablemente es un tema que sigue estando presente, hoy se dado a conocer que la policía de Nueva York ha usado en más de mil ocasiones desde 2008 y hasta mayo de 2015, los dispositivos llamados StingRay, que sirven para obtener información de teléfonos móviles en una zona especifica, esto sin que el usuario se dé cuenta de que está siendo rastreado. La información surge después de que la Unión de Libertades Civiles de Nueva York (NYCLU), levantara el año pasado una solicitud basada en la ley de libertad de la información, donde se detallan las prácticas ilegales por parte del departamento de policía de la ciudad de Nueva York.

Más de 1000 casos de rastreo desde 2008. Lo que hacen los StingRays es crear una red de telefonía móvil, simulando ser una antena celular 2G, lo que provoca que todos los móviles cerca de la ubicación de este dispositivo se conecten de forma automática, con lo que el dueño del dispositivo puede dar seguimiento a las ubicaciones, escuchar llamadas y ver el contenido de mensajes de texto de cualquiera de estos móviles. El uso de estos dispositivos han estado en uso desde hace más de una década, pero no fue sino hasta 2011 que se supo de su existencia y uso por parte de los Estados Unidos para rastrear posibles sospechosos. Asimismo, en noviembre de 2014, se dio a conocer un programa secreto de US Marshals, que consistía en instalar estos dispositivos en aviones para rastrear diversas zonas de las ciudades.

A partir de ese momento, y debido a toda la polémica suscitada, el uso de StingRays fue limitado, más no prohibido, para casos de emergencia y sólo puede estar dirigido a un móvil especifico, además de que se necesita una orden judicial para su uso. Pero aquí las lagunas legales y la falta de claridad han provocado que, por ejemplo, la policía de Nueva York pueda solicitar una orden de bajo nivel para una investigación, en lugar de una orden judicial completa y justificada para rastrear el móvil de una persona.

Lo delicado de todo esto es que gracias a estas ordenes de bajo nivel, la policía puede decir que va rastrear a una personas en especifico, un posible sospechoso, pero la realidad es que pueden tener acceso a la información de todos los móviles conectados en ese momento, ya que no existe una manera de comprobar y garantizar que en realidad sólo están monitorizando la actividad de una persona. Hasta el momento la policía de Nueva York no ha emitido declaraciones al respecto de estos rastreos, ya que se supone que todo está especificado en la solicitud de información de NYCLU, donde todo está justificado y avalado por la ley.

Cámaras de seguridad 4K, grabación con baja iluminación, WiFi y más

La nueva ‘SNC-VB770’ de Sony es la primera cámara de seguridad mirrorless con especificaciones tope de gama, en primer lugar tenemos un sensor CMOS Exmor de fotograma completo (35,6 x 23,8 mm) con 12,2MP, sí, casi el mismo que monta su recién anunciada cámara Alpha 7s II, con el que podremos grabar contenido en formato 4K a 30 fps en condiciones de muy baja iluminación, llegando hasta los 0.004 lux.

Por supuesto es compatible con WiFi para convertirse en una cámara IP y así poder tener acceso a la imagen desde cualquier lado, inclusive desde nuestro smartphone; posee soporte para conexión LAN y se puede programar para que envíe imágenes en JPEG o vídeos VGA cada cierto tiempo a nuestro smartphone u ordenador, ya sea vía correo electrónico o por medio de una app. Toda esta resolución también puede ser aprovechada para seleccionar fragmentos de una escena y mostrarla en un mosaico de cuatro imágenes en VGA, para así tener detalles de un solo lugar. La idea de esta cámara es monitorizar museos, puentes ferroviarios, aeropuertos, y lugares que necesiten vigilancia constante con un grado de detalle superior.

La cámara de seguridad Sony SNC-VB770 estará disponible durante el mes de agosto de 2016 en un precio aún por definirse, pero que imaginamos no será nada barata, además, hay que considerar que este precio sólo incluye el cuerpo de la cámara, los objetivos se venden por separado, pero podremos usar cualquiera de montura E, lo que nos dará la posibilidad de tener gran angular, teleobjetivo, y otras opciones que sin duda revolucionarán la vigilancia de vídeo.

La poli intenta desbloquear, móvil de 1 fallecido imprimiendo su huella

¿Hasta qué punto son seguros los sistemas de identificación biométrica? Eso es lo que está intentado responder la policía del Michigan con la ayuda de Anil Jain y su laboratorio de la Universidad Estatal de Michigan. Y está claro que conflictos como el de Apple y el FBI a cuenta de los sucesos de San Bernardino, van a ser cada vez más comunes. Y la policía está afinando su creatividad al máximo. Pero más allá de eso, este tipo de casos nos invitan a repensar el papel que tiene la identificación biométrica en la seguridad del futuro.

Estamos acostumbrados a que sean los hackers los que se reconvierten en consultores de seguridad informática. Pero en este caso, Anil Jain, profesor de informática de la MSU, se dedica a la seguridad de los sistemas de identificación biométrica. Concretamente a que cosas como el reconocimiento facial, los escáneres de huellas o la comparación de tatuajes sean lo más difícil de piratear. Y en este caso, la policía estaba interesada en justo lo contrario: querían que les ayudara a desbloquear un teléfono.

El teléfono de un hombre muerto. Los detalles no han transcendido (el caso sigue bajo secreto de sumario), pero la policía cree que el teléfono contiene información fundamental para descubrir las claves del asesinato. El problema fundamental, como en otros casos, es que no pueden acceder a él sin la huella dactilar. Y como la colaboración del fabricante es un tema muy complejo, los investigadores optaron por el plan B: pedirle a Jain y a uno de sus estudiantes de doctorado, Sunpreet Arora, que recrearan las huellas de la víctima en 3D y, a sí, poder desbloquearlo.

Bajo esta aparente trivialidad, se esconde, como digo, un problema complejo. No sólo por las complicaciones en la extrapolación de la huella al modelo, sino porque muchos dispositivos modernos (a diferencia de los antiguos) utilizan la propia conductividad de la piel para funcionar. El plástico que se suele usar para imprimir en 3D no lograría desbloquearlos en ningún caso (aunque fueran una copia exacta). Para solventarlo, están usando una fina capa de partículas metálicas que trata de imitar la conductividad natural de la piel.

Según explican en el laboratorio de Jain, aún no lo han conseguido. Pero independientemente de ello, esto nos lleva de nuevo a la seguridad de los teléfonos. Un tema que desde el enfrentamiento entre Apple y el FBI hace unos meses a cuenta del iphone del asesino de San Bernardino está de completa actualidad. Está claro que la identificación biométrica no es un sustituto de las contraseñas, sino de los nombres de usuarios. Y esto tiene consecuencias legales y técnicas que junto al fallecimiento del propietario (y el hecho de que sea la víctima) ahorra muchos problemas jurídicos a la policía. Por eso, este movimiento de la policía de Michigan está dando mucho que hablar. Sobre todo, porque abre la puerta a nuevas técnicas para romper la seguridad de los smartphones que evidencian que este es uno de los grandes frentes de batalla de la seguridad digital.

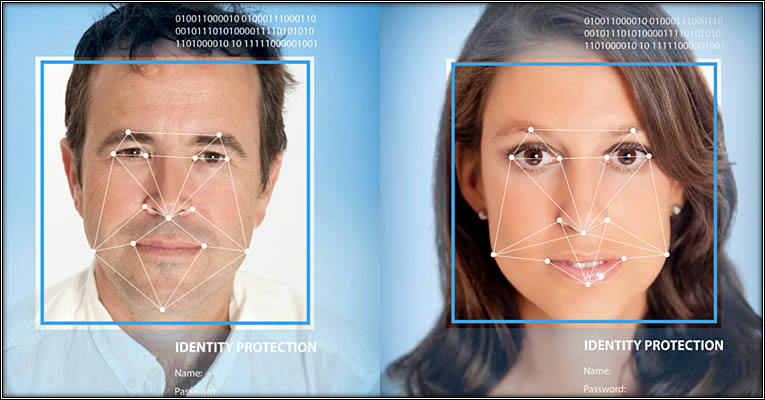

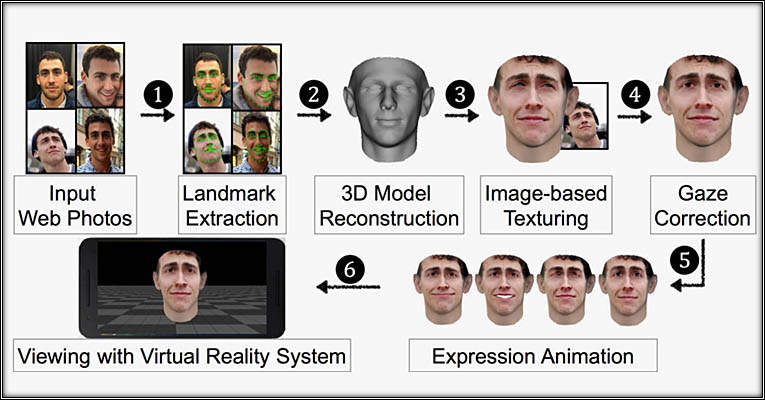

Tus fotos de Facebook utilizadas para burlar reconocimiento facial

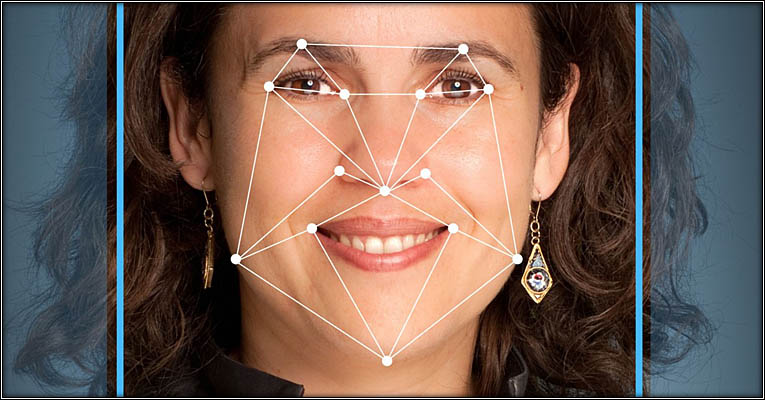

El reconocimiento facial es una de las últimas tendencias utilizadas por algunas de las mayores empresas tecnológicas para desbloquear nuestros teléfonos y ordenadores. Pero un grupo de investigadores de la Universidad de Carolina del Norte (UNC), en Estados Unidos, ha desarrollado un ataque con el que han podido saltarse este tipo de sistemas de seguridad. Lo único que han tenido que hacer es coger algunas de las muchas fotos personales que compartimos en las redes sociales y crear un modelo 3D de nuestra cara lo suficientemente detallado como para engañarlos.

Su estudio lo presentaron con una demostración hace un par de semanas durante las conferencias de seguridad de la asociación Usenix. Hacen uso de la realidad virtual para mostrar en un móvil un modelo en 3D de nuestra cara con el movimiento y la profundidad que suelen buscar en ellas los sistemas de reconocimiento, y de los cinco en los que lo probaron tuvieron éxito en cuatro. La clave está en las fotos que compartimos:

La gran particularidad de este ataque desarrollado por la UNC es que no utilizan fotos de estudio sacadas por los desarrolladores, sino que recurren a las que alegremente compartimos en la red. En la demostración cogieron a 20 voluntarios, y buscaron sus fotos a través de motores de búsqueda o redes sociales como Facebook, LinkedIn o Google+, hasta conseguir entre 3 y 27 fotos de cada uno.

Con ellas, el grupo de investigadores utilizó un programa que han creado para identificar los puntos de referencia de la cara de cada individuo, los cuales utilizaron para renderizarla después en 3D. Las mejores fotos que conseguían eran las que utilizaban para insertar en el modelo datos sobre la textura de la cara, la cual tenía que ser lo más realista posible. Una vez creada la versión de la cara de los voluntarios, probaron si con ella podían burlar a cinco métodos de reconocimiento facial como KeyLemon, Mobius, TrueKey, BioID o 1D. Todos ellos disponible para los usuarios en algunos modelos de smartphones y software de primer nivel como Google Play Store o iTunes.

Para la prueba, primero configuraron los programas con las caras reales de los voluntarios, y luego les fueron mostrando los modelos 3D de cada uno, en los que se aplicaban parpadeos, sonrisas o los movimientos de las cejas que suelen ser utilizadas por este tipo de sistemas para confirmar que están ante personas reales. Como control utilizaron fotografías de la cara de cada uno tomadas en aquel momento. Los resultados fueron bastante contundentes, pues pudieron engañar a cuatro de los cinco sistemas con una tasa de éxito de entre el 55 y el 85 porciento. Cuando fallaban, los investigadores buscaban nuevas texturas en el las fotos hasta dar con la adecuada.

Con esta prueba, los investigadores de la UNC han demostrado cómo las fotos que publicamos online pueden jugar en contra de nuestra privacidad. Se mostraron convencidos de que es posible defenderse contra su ataque, aunque para ello los sistemas de seguridad tendrán que evolucionar incorporando nuevos sensores, lo cual puede ser un reto teniendo en cuenta el poco espacio que tienen para ponerlos en algunos dispositivos.

Los tatuajes, la nueva herramienta de rastreo y fichaje del FBI

No es ninguna sorpresa que el gobierno de los Estados Unidos, a través de su departamento de justicia, implemente medidas que suponen un ataque o invasión a la privacidad de los ciudadanos, dichas medidas casi siempre arrancan como pruebas piloto de una forma discreta y sin previo aviso, para posteriormente implementarse de forma general y arbitraria. Este es el caso de una tecnología desarrollada por el Instituto Nacional de Estándares y Tecnología (NIST), que en 2014 llegó al FBI con el objetivo de tener nuevas herramientas de rastreo y reconocimiento, que consiste en identificación y relación automática de personas por medio de tatuajes, algo que ha sido desvelado por la Electronic Frontier Foundation (EFF), quien se ha encargado de mostrar todos los detalles de esta práctica que ataca a las garantías individuales.

En la primera etapa, el FBI proporcionó 15.000 fotografías de presos a NIST para nutrir una base de datos y poder programar el algoritmo de identificación, el punto es que en muchos de estos tatuajes había información personal como motivos religiosos, rostros de familiares, nombres de seres queridos y fechas importantes, lo que significaba un ataque a las libertades civiles de los individuos, ya que sin pedir autorización estos presos fueron sujetos de pruebas.

Los más preocupante es que la segunda etapa fue más allá, ya que se está ampliando la base de datos con 100.000 nuevas fotografías de presos en instituciones correccionales en Florida, Michigan y Tennessee, donde un punto delicado es que dicho algoritmo está programado para reconocer religiones, centrándose en simbología católica como cruces, coronas de espinas, rostros de Jesús, manos en oración con un rosario, entre otros, lo cual podría hacer un reconocimiento sesgado y erróneo para supuestos criminales.

Con toda esta información, el FBI será capaz de asociar en cuestión de minutos a personas con patrones o tatuajes específicos como miembros de una banda, esto sin importar el contexto, además de que podrán determinar las conexiones de esa persona en actos criminales, sin duda una forma invasiva y que no es 100% exacta, ya que existen personas que han cambiado de ideología pero que aún conservan tatuajes que los podrían relacionar con pandillas o grupos sociales. Tanto la EFF como diversos grupos defensores de las libertades civiles se muestran preocupados, y han solicitado una investigación para determinar el papel del FBI en las violaciones a los derechos de los presos, así como una explicación acerca de la implementación de este sistema de reconocimiento por medio de tatuajes, lamentablemente la investigación ha sido suspendida por el mismo gobierno por causas que aún no han sido aclaradas.

Tensión entre el FBI y Apple, se obliga a ceder el código fuente de iOS

La batalla legal entre Apple y el FBI está llegando a límites insospechados: Apple se niega a violar la privacidad de sus dispositivos y usuarios, mientras que el FBI aboga por mecanismos que permitan a las agencias de inteligencia y fuerzas de seguridad poder acceder a ciertos datos en caso necesario. Quieren, como ya apuntábamos, sentar un precedente. El último movimiento de esa guerra de declaraciones ha llegado por parte del Departamento de Justicia de los Estdos Unidos, que ha insinuado que si Apple no cumple con la orden que permitiría acceder a los datos del iPhone del terrorista Syed Farook del suceso de San Bernardino podría ser requerida para ceder el código fuente del sistema operativo. De toda la plataforma iOS.

Este tipo de mandato tiene un precedente peligroso: en agosto de 2013 el servicio web de correo electrónico Lavabit tuvo que anunciar un repentino cese de actividad tras notificarse intervención del gobierno para tratar de acceder a sus datos. Ladar Levinson, creador de Lavabit, fue forzado a ceder las claves de cifrado de su servicio, pero se negó y fue acusado de desacato.

El gobierno de los Estados Unidos de hecho ha hecho mención a aquel caso en el nuevo archivo añadido al proceso, y ahora queda por ver cuál será la respuesta de Apple. De momento la postura del FBI y del Departamento de Justicia es claramente hostil, como ha demostrado este organismo al afirmar que la retórica de Apple «no es únicamente falas, sino también corroe a las mismas instituciones que son las más capaces para salvaguardar nuestra libertad y nuestros derechos».

Apple responderá a este nuevo movimiento del FBI y del DoJ en los próximos días, pero de momento ya tiene una carta preparada en la manga: el evento del próximo 21 de marzo servirá para presentar sus nuevos dispositivos, eso seguro, pero también para que Apple hable sobre privacidad y sobre sus argumentos. Un evento de tal magnitud y con esa cobertura es una oportunidad perfecta para poder ofrecer un mensaje contundente una vez más sobre los argumentos por los que defiende su postura.

El FBI con autorización para hackear dispositivos en casi todo el mundo

El tema del iPhone de San Bernardino fue sólo el inicio, sabíamos bien que la batalla iniciada por el FBI en contra de Apple no se trataba solamente de algo que se olvidaría a los pocos días, ya lo hemos visto con otros casos que han salido a la luz pública, pero hoy se ha dado un nuevo y preocupante paso que afectará la privacidad de las personas no sólo en los Estados Unidos, sino también en otras regiones del mundo.

La Corte Suprema de los Estados Unidos ha aprobado modificaciones a la llamada ‘Regla 41’, la cual otorga autoridad a los jueces para emitir órdenes de registro en ordenadores, smartphones, redes y cualquier otro dispositivo electrónico, algo que sólo aplicaba para la jurisdicción de cada juez, pero con estas nuevas modificaciones, cualquier juez en los Estados Unidos podrá emitir órdenes de registro para que el FBI pueda hackear dispositivos o redes prácticamente en cualquier lugar del mundo.

Anteriormente esta regla permitía que un juez, por ejemplo, en California, sólo emitiera órdenes de registro en dispositivos dentro de California, es decir, ningún juez podía autorizar hackeos de forma remota a dispositivos fuera de su jurisdicción, pero con este cambio las cosas cambian, porque ahora cualquier juez puede emitir órdenes de hackeo fuera de su autoridad si la ubicación del dispositivo se desconoce o está usando algún tipo de software de anonimato tipo TOR.

Según la Corte Suprema de los Estados Unidos, estas modificaciones obedecen a una modernización en el código penal para adaptarse a esta nueva era digital, ya que se han encontrado con que más de un millón de usuarios usan software que oculta su identidad, como el caso de TOR, esto hace que los delincuentes puedan navegar sin que se conozca su ubicación. Por supuesto esto ha levantado polémica donde la mayoría de las compañías tecnológicas, así como grupos por las libertades civiles, se oponen a tal medida, ya que en el fondo es un cambio que va en contra de las protecciones civiles que se declaran en la Constitución. Por su parte, el senador demócrata Ron Wyden ha enviado un comunicado:

«Estas modificaciones tendrán consecuencias significativas en la privacidad de los estadounidenses y dentro del alcance de los poderes del gobierno para llevar a cabo vigilancia remota y búsquedas en dispositivos electrónicos. Bajo las reglas propuestas, el gobierno ahora sería capaz de obtener una sola orden para acceder y buscar en miles o millones de ordenadores a la vez, donde en la mayoría de los casos se trata de dispositivos que pertenecen a las víctimas, no los autores, los ‘ciberdelincuentes’.» El Congreso de los Estados Unidos tiene hasta el 1 de diciembre de 2016 para rechazar los cambios o hacer modificaciones adicionales, si después de esta fecha nadie se opone, los cambios a la Regla 41 entrarán en vigor desde ese día.

El FBI cuenta 411 millones de fotos en su sistema de reconocimiento facial

El gobierno de los Estados Unidos a través del FBI sigue ganando poder y parece que nadie puede hacer nada al respecto, ya que ahora se ha dado a conocer que la oficina de investigación ha creado de forma silenciosa una base de datos que alimenta un poderoso sistema de reconocimiento facial masivo, algo que significa un nuevo ataque a la privacidad. La Oficina de Responsabilidad del Gobierno (GAO), ha publicado un nuevo informe donde da a conocer que el FBI está violando las garantías individuales, libertades civiles y privacidad de los ciudadanos de su país y de varias regiones del mundo, esto al no informar el uso indebido de más de 411 millones de fotografías donde se incluyen permisos de conducir, extranjeros que solicitan visas, crimínales sentenciados, así como ciudadanos bajo un juicio activo.

Este sistema de reconocimiento facial arrancó operaciones en abril de 2015 después de tres años de prueba piloto, el cual tenía como objetivo almacenar los rostros de todos los criminales de Estados Unidos, para así crear una herramienta que permitiera ayudar en investigaciones futuras, reconociendo los rostros de presuntos delincuentes capturados en vídeo. Pero ahora nos enteramos que no sólo se incluían fotografías de criminales, sino también de más de 173 millones de fotografías de licencias de conducir, 100 millones de fotos de extranjeros que solicitan visado para visitar Estados Unidos e incluso se está contemplando la posibilidad de que han usado fotos de perfiles en redes sociales.

Hasta el momento el sistema está habilitado para investigaciones en Arkansas, Florida, Maryland, Maine, Michigan, Nuevo México y Texas, donde al meter la imagen de un posible sospechoso el sistema arroja hasta 50 coincidencias, donde lo preocupante es que esas coincidencias son en su mayoría de gente que nunca ha cometido ni una pequeña infracción.

GAO está arrancando con una investigación que busca prohibir el uso de estas imágenes, ya que hasta ahora el FBI no ha sido capaz de demostrar la precisión y eficiencia del sistema, además de que no existe una explicación del uso indebido de fotografías de ciudadanos y extranjeros. Alvaro Bedoya, director del Centro de Privacidad y Tecnología de Derecho de Georgetown, menciona: «Este informe es vergonzoso. El FBI ha creado un sistema de reconocimiento facial a nivel nacional que incluye no sólo a los criminales, sino también a decenas de millones de estadounidenses que respetan la ley y que nunca fueron notificados de esta inscripción. La naturaleza y el alcance de este proyecto no tiene precedentes.»

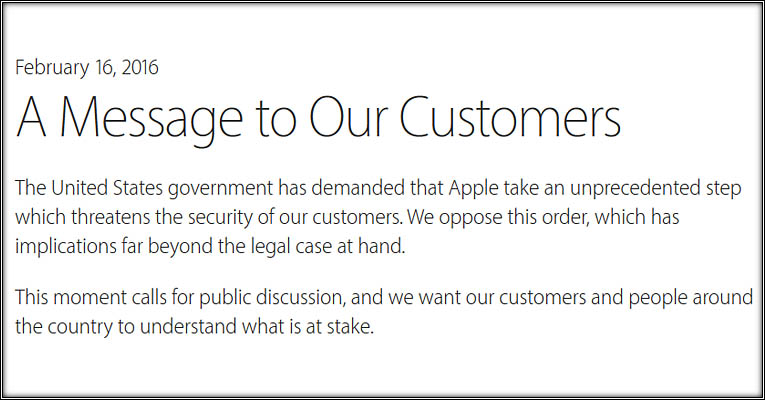

Se exige a Apple desactivar el límite de contraseñas incorrectas

Durante esta madrugada, una magistrada de Estados Unidos le ordenó a Apple desbloquear y permitir acceder a un iPhone 5C perteneciente a uno de los autores del tiroteo de San Bernardino en dicimebre. El motivo es el de ayudar al FBI en las investigaciones de uno de los peores atentados sufridos por el país en los últimos años, en el que murieron 14 personas y otras 21 resultaron heridas. Pero esta misma mañana los de Cupertino ha emitido una cara abierta firmada por el propio Tim Cook explicando la situación, y exponiendo por qué han decidido decirle que no a la justicia estadounidense. Se han negado escudándose en que eso supondría atentar contra la privacidad de su propio sistema oeprativo, y que para conseguirlo tendrían que crear una herramienta que podría ser peligrosa de caer en malas manos.

Según ha informado el Washington Post, la orden judicial no le pide a Apple acabar con el cifrado del teléfono, sino deshabilitar la función que borra todos los datos personales después de haber ingresado una contraseña incorrecta más de 10 veces. De esta manera, el FBI podría podría pasarse días probando contraseñas hasta que consiguieran dar con la acertada.

En su carta abierta, Apple ha expresado su compromiso con salvaguardar la privacidad y los datos personales de sus clientes. Han aclarado que ha estado colaborando estrechamente con el FBI cediéndoles todos los datos sobre los asesinos que tienen en sus servidores, pero se han negado a ir más allá saltándose la seguridad del propio teléfono. Según Cook, esto es así porque actualmente no existe una herramienta que pueda deshabilitar la función que les han pedido. Por lo tanto, y aunque dicen no dudar de las buenas intenciones del FBI, no quieren ser ellos quienes desarrollen una versión vulnerable de iOS con una puerta trasera que permita desbloquear cualquier iPhone.

La cuestión no es sólo la de que pueda caer en malas manos exponiendo la privacidad de todos sus usuarios, que también, sino que por mucho que el gobierno argumente que se trata de una medida excepcional para un caso en concreto, en Apple no creen que se pueda garantizar el control de la herramienta una vez creada. Vamos, que parecen sospechar de que el FBI pueda seguir utilizándola en otros casos una vez se hagan con ella. Para concluir, Tim Cook asegura que oponerse a esta orden judicial no es algo que se tomen a la ligera, y que lo hacen con todo el respeto a la democracia estadounidense. Pero también cree que el gobierno se está extralimitando con esta medida, y que debería dar un paso atrás para considerar seriamente cuales serían las implicaciones de hacer algo como esto.

«Podría sentar un precedente preocupante» respecto al tema Apple-FBI

Un magistrado de los Estados Unidos emitió una orden judicial dirigida a Apple exigiéndole que elimine la función de borrado de un iPhone 5c, o bien, cree una herramienta para acceder a los datos del teléfono, mismo que perteneció a uno de los terroristas responsables del atentado de San Bernardino, California. A las pocas horas, Apple hizo pública una carta firmada por Tim Cook donde simplemente se oponía a esta orden, esto al tratarse de una «medida sin precedentes que amenaza la seguridad de nuestros clientes».

El tema sigue en la mesa y aún no hay una respuesta por parte del gobierno de los Estados Unidos, pero hace unos momentos, Sundar Pichai, CEO de Google y otro de los importantes líderes en el sector tecnológico, ha alzado la voz, no por medio de una carta como en el caso de Apple, pero sí a través de Twitter, apoyando la decisión de Tim Cook de no colaborar con el FBI. «Se necesita un debate público»

El lider de Google sólo tardó 12 horas en entrar al debate, debate que por supuesto le afecta de forma importante al ser el responsable del sistema operativo más usado del mundo, Android. Inclusive muchas voces apuntaban a Pichai cuestionado su silencio, lo que daba a entender que Google había tomado partido. Edward Snowden fue uno de los críticos:

En España un teléfono intervenido es un micrófono que te espía

Cuando los Cuerpos de Seguridad intervienen un teléfono tras el visto bueno del poder judicial, es lógico pensar que cuando el usuario utiliza ese teléfono se registra no solo la llamada, sino sonidos que estén alrededor del interlocutor. El teléfono se convierte en un micrófono ambiente aunque lo realmente interesante suela ser la conversación que se mantiene en ese teléfono pinchado.

Sin embargo lo que no sabíamos es que un teléfono pinchado puede convertirse en un micrófono ambiente sin necesidad de que el usuario descuelgue el teléfono. ¿Estás en una reunión, tu teléfono está pinchado, te llaman y no lo coges? No importa: ese móvil registrará todo lo que se esté diciendo a su alrededor hasta que los agentes encargados de la escucha detengan esa tarea. Lo explicaba en su blog el abogado David Maeztu tras la noticia publicada en ElDiario.es. En ella se desvelaba cómo el sistema Sitel que se lanzó en 2004 permite prolongar esa grabación de forma indefinida con tan solo realizar la llamada, aunque el receptor no coja el teléfono.

Tal y como recoje la sentencia en un caso por tráfico de drogas, el Tribunal Supremo confirma que la autorización para grabar las llamadas de un móvil intervenido se inician en el mismo momento en el que suena el primer tono en el teléfono intervenido. Aunque obviamente debe existir un equilibrio entre nuestra privacidad y las herramientas que los cuerpos de seguridad utilizan para luchar contra el cibercrimen, este tipo de medidas deberían ser de conocimiento público. Lo cierto es que como indicaba este abogado especializado en el ámbito tecnológico y de la seguridad informática, «tu teléfono es un micrófono y puede ser utilizado en su contra». Diríamos más: no solo tu teléfono: cualquier teléfono es en realidad un micrófono que puede ser utilizado en tu contra.

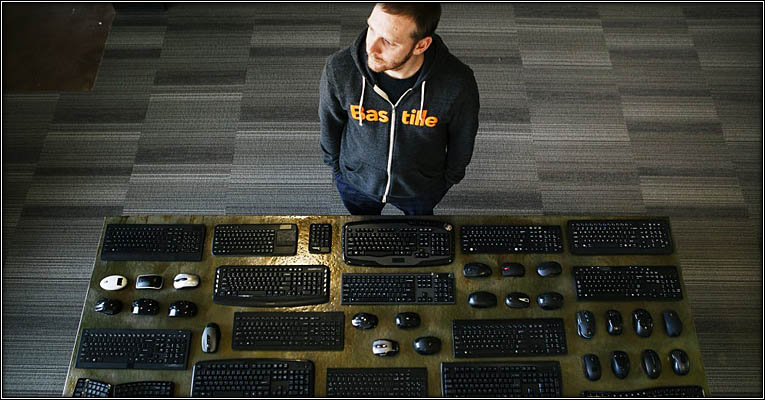

Con teclado o ratón inalámbrico, puedes ser víctima de ‘mousejacking’

Evitar los cables puede introducir problemas. Eso es lo que han confirmado los expertos en seguridad informática de la empresa Bastille, que han descubierto un conjunto de vulnerabilidades que han logrado explotar con un sistema llamado ‘mousejacking’. Este tipo de exploit logra que un atacante pueda aprovechar esas conexiones inalámbricas en periféricos de fabricantes como Logitech, Dell, Microsoft, HP, Amazon, Gigabyte o Lenovo para poder «inyectar» tanto movimientos y pulsaciones del ratón como pulsaciones de teclas. Existen virtualmente millones de potenciales equipos y usuarios afectados.

En las pruebas el grupo de expertos aprovecharon un pequeño adaptador USB de radio conectado a un portátil para conectarse remotamente a equipos que estaban a 100 metros de distancia y en los que lograron realizar esas acciones con el ratón y el teclado conectados inalámbricamente no a través de tecnologías como WiFi o Bluetooth, sino con protocolos propietarios de radio que aprovechan esos fabricantes.

La mayoría de estos fabricantes hacen uso de chips de la empresa noruega Nordic Semiconductor. En estos componentes es posible integrar sistemas de cifrado, pero deben ser las empresas las que deben desarrollar su propio firmware para proteger esas comunicaciones entre el dongle USB que suele ofrecer conectividad inalámbrica y los periféricos que la aprovechan. Esos firmwares no siempre son lo seguros que deben ser, y eso es lo que provoca el problema.

Esta vulnerabilidad podría ser aprovechada para que el atacante descargase malware en el ordenador remoto de la víctima y a partir de ahí tomar control de ese equipo. Varios de los fabricantes aseguran tener ya un parche para el problema mientras que otras como Lenovo admiten que tendrán que reemplazar este tipo de soluciones porque no ofrecen actualizaciones para dichos periféricos.

¿Robar información con los sonidos del disco duro? Hackers lo aseguran

Ha salido a la luz un método desarrollado por investigadores de seguridad de la Universidad Ben-Gurion en Israel que consiste en tener acceso a los datos de un disco duro por medio de las señales acústicas que emite, es decir, no se necesita ningún tipo de conexión remota, sólo escuchar el actuador al escribir y leer datos, además de una serie de requerimientos.

Hackeo basado en los sonidos del disco duro

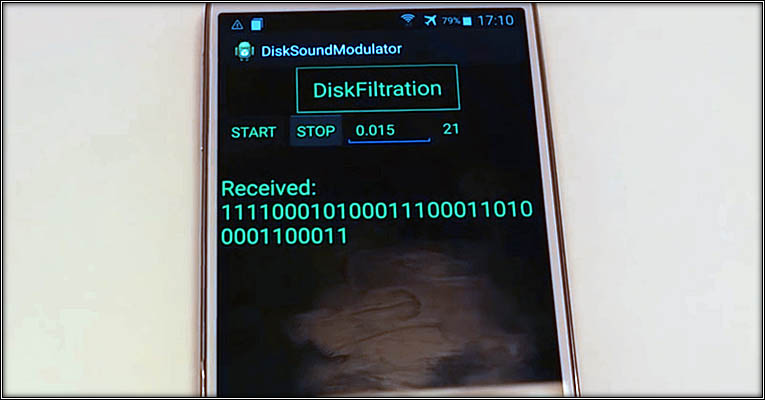

El método lleva por nombre DiskFiltration y consiste en una serie de complejos pasos que la verdad son difíciles de llevar a cabo por una persona común, sin embargo funciona y esa es la parte interesante de todo esto, ya que muchos creen que los hackeos sólo ocurren cuando estamos conectados a internet. Lo primero que se necesita es instalar un malware en el ordenador, el cual será el encargado de darnos el control del actuador del disco duro, el cual se mueve hacia adelante y hacia atrás cuando escribe y lee datos ocasionado la presencia de diversos sonidos. Al tener el control de los sonidos emitidos por el controlador el siguiente paso es tener un dispositivo capaz de descifrarlos, en este caso un smartphone.

La aplicación funciona a menos de 2 metros de distancia y se limita a una velocidad de lectura de sólo 180 bits por minuto, por lo que se necesitarían alrededor de 25 minutos para romper una clave de cifrado de RSA de 4.096 bits. El método no funciona en unidades SSD ya que no poseen partes mecánicas. El punto es demostrar que nuestros datos están expuestos a diversas fugas, que no necesariamente tienen que ver con conexiones remotas.

¿Cómo robarías datos del ordenador más seguro? Usando calor

Un ordenador Air Gap, es aquel, que no ha sido nunca conectado a Internet ni ha tenido acceso a dispositivos que a su vez estuvieran conectados en red. Su aislamiento es precisamente lo que lo hace ideal para entornos donde queremos preservar los datos que en él hay. Pues ni en esa situación un ordenador estaría protegido frente a un ataque por calor. Lo han recreado en la Universidad Ben Gurion en Israel, consiguiendo recabar información e incluso enviar datos maliciosos a un ordenador simplemente usando el calor que genera por su funcionamiento.

El ataque perpetrado por los investigadores de la universidad israelí parte de la instalación de un código malicioso en el equipo a atacar. Una vez hecho esto, bastaría con tener el equipo atacante a menos de 40 centímetros del objetivo para conseguir traspasar información relativa a contraseñas simplemente por el calor que genera el funcionamiento del PC. El sistema, bautizado como BitWhisper, se vale de los sensores que en los ordenadores se encargan de detectar y controlar la temperatura de funcionamiento de determinadas partes y componentes del sistema. El código malicioso los usa para aumentar o reducir a propósito la temperatura y simular de esta peculiar manera los 1 y 0 necesarios para transmitir información binaria que queremos robar.

El método de ataque se ha diseñado para que se tengan en cuenta las fluctuaciones habituales de temperatura durante el funcionamiento del PC, e incluso se ha habilitado un método para que un ordenador con el que queremos robar información sea capaz de detectar sistemas Air Gap infectados para iniciar la peculiar transferencia de datos. Una limitación de este sistema es la velocidad a la que se pueden transmitir los datos robados: apenas 8 bits por hora.

Los responsables de este ataque afirman que esta situación no es extraña en tanto que los sistemas Air Gap suelen encontrarse junto a otros conectados a Internet. Sus conclusiones y método de ataque será motivo de discusión en un próximo encuentro de seguridad informática.

Sí, tu juguete sexual puede estar informando de tu uso al fabricante

Otro hackeo publicado en el evento «DEF CON Hacking» trata de un juguete sexual. Los expertos en seguridad @gOldfisk y @rancidbacon se centraron en ver hasta qué punto los datos de uso del «We-Vibe 4 Plus» se enviaban a la empresa, poniéndose en contacto con la misma, y efectivamente no eran datos estrictamente privados.

Los expertos se centraron en las vulnerabilidades de la app de móvil con la que funciona el producto así como las del servidor. El dispositivo se conecta por Bluetooth al móvil con el cual se pueden ajustar los parámetros, desde una app. El dispositivo envía datos sobre la temperatura cada minuto, o cada vez que el usuario cambia el modo de vibración. Y unos datos que pueden dar mucha más información personal que unos simples números, si se analizan. El los términos y condiciones de uso no viene especificado este envío de información, si bien tampoco niega.

Frank Ferrari, presidente de la empresa, confirmaba a los investigadores que efectivamente recoge la información de los usuarios, explicando los motivos. Como cabe pensar, SIC recoge los datos a modo de feedback, como evaluación del uso con tal de tener una idea de lo que su público busca. La compañía, aclaraba que las transmisiones de información están encriptadas y que los datos sólo se toman cuando la app está en uso.

Los autores han puesto en macha la iniciativa Private Play Accord, con la cual se busca que los fabricantes de juguetes sexuales firmen unos estándares comunes de privacidad y seguridad, pudiendo asegurar a los usuarios que no se envía esta información. The Guardian recoge el hecho de que la empresa tuviese acceso a los 2 millones de dispositivos que tienen actualmente en uso, matizando lo delicado de la información.

Si tenemos en cuenta el hecho de que hablamos de personas, la activación no deseada de un vibrador… ¿Hablamos de abuso sexual?